개념만 맨날 보고 관리형만 썼더니 날 kuber는 완전 젬벵이었다.

그래서 CKA공부를 시작했다.

9월2일부터 시작해서 오늘 External-lb까지 설정해보았다.

정보가 너무 많고 다양한데 길잡이는 없었다.

그래서 이번 블로깅 컨셉을 잡았다.

리눅서의 쿠버 길잡이다.

앞으로 추가되는 포스팅 기대하시라!

개념만 맨날 보고 관리형만 썼더니 날 kuber는 완전 젬벵이었다.

그래서 CKA공부를 시작했다.

9월2일부터 시작해서 오늘 External-lb까지 설정해보았다.

정보가 너무 많고 다양한데 길잡이는 없었다.

그래서 이번 블로깅 컨셉을 잡았다.

리눅서의 쿠버 길잡이다.

앞으로 추가되는 포스팅 기대하시라!

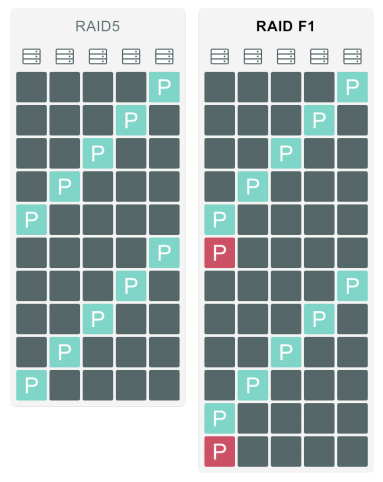

raid f1은 sysnology에서 만든 독자 raid 이다.

raid f1 백서다.

지금까지의 레이드는 디스크에 적합한 레이드였다. 그래서 raid controller 를 이용한 레이그 구성시에 SSD를 이용할 경우 정상적으로 퍼포먼스를 사용하지 못하거나 controller의 cache 를 disable 해서 사용하는 등의 여러가지 문제점이 발생하였다. 이런 문제점들을 개선하기위해 새로운 레이드를 sysnology에서 만든것같다.

RAID F1 F는 flash - 1은 disk 를 나타낸다고 한다.

F1은 raid5 의 방식을 차용한것으로 보입니다.

백서에선

요약하면 Synology RAID F1은 다음과 같은 이점을 제공합니다.

성능은 RAID 5에 가깝습니다.

지능형 RAID 재 구축

기존 RAID 알고리즘보다 뛰어난 플래시 내구성

8 %의 낮은 용량 오버 헤드로 높은 스토리지 효율성 (12 개의 SSD가있는 RAID F1)

페리티가 raid5보다 마지막 블록에 더 많은것으로 보입니다.

capacity of a RAID F1 array is N-1 times of smallest drive, where N is the stripe width or the number of disks.

결론은 페리티가 고정되어 읽기쓰기를 진행하여 모든 SSD가 한꺼번에 장애포인트가 되는것이 아닌 고정된 페리티를 사용하여 전체가 아닌 하나의 SSD의 수명을 소모시키는 방식입니다.

Since each write-operation involves writing to the parity block, it is expected that

the parity block will be worn out in the first place. This uneven parity distribution

approach will lead to that one SSD reaches its lifespan earlier than others, instead of

making all SSDs reach the end of their lifespan at the same time. When one SSD fails,

the customer can replace it with a new one.

The characteristics of RAID F1 is similar to RAID 5. Parity blocks are XOR’ed of all

other data blocks. One block is used as parity block within each stripe, so the usable

capacity of a RAID F1 array is N-1 times of smallest drive, where N is the stripe width

or the number of disks.

장단점이 있는방법으로 사실 뭐가 더 우월하다 보긴 어렵지만 장애포인트에 있어서 하나의 SSD만 교체하면된다는 부분은 매우 긍정적으로 생각할수 있을거 같습니다.

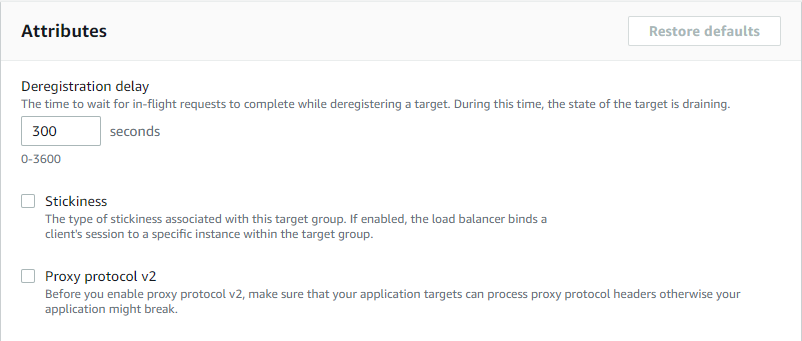

ALB에 대한 고찰이후 ELB관련 주제의 포스팅을 적는건 오랜만이다.

NLB의 Sticky 에 대해 한번 적어보려 한다.

Target group의 속성 이야기다.

NLB sticky는 추가된지 6개월정도 지났지만 아직도 일반적으로 아는 기능은 아니다.

너무 오랜기간 없었던 터라 없다고 아는 사람이 더 많은..ㅋㅋㅋ 그런 기능이다.

먼저 Docs 를 링크하고..

NLB의 Routing algorithm 은 ip_hash 방식으로 동작 한다.

The protocol

The source IP address and source port

The destination IP address and destination port

The TCP sequence number

6개의 조건이 일치하면 같은 target으로 연결해주나, 하나의 조건이라도 달라지면 다른 target으로 연결해주는 것이다. 이 tuple 들이이 일치하지 않더라도 같은 target으로 연결하게 하는 방법이 있다. 그것이 바로 sticky session 인것이다.

stictky session 에서 라우팅 조건은 souce ip 뿐이다. 1 tuple인것이다. 하지만 그렇다고 해서 영원히 같은 인스턴스로 연결해주는것은 아니다. 여기엔 시간 제한이 붙어있다.

-추가 - 수정합니다.

docs에는 souce ip 1tuple로 동작한다 적혀있지만 NLB-multi-AZ(HA)구성을 할경우엔 A RR-EIP가 두개가 붙으므로 예상과는 다르게 동작할것입니다. 또한 1tuple로 동작하는 부분또한 client ip + nlb node ip 로 구성되므로 2tuple 로 동작합니다.

예상과 같은 정상적인 결과를 얻기위해선 Weighted, failover 방식으로 route53을 설정해서 단일존으로 라우팅 해야 동일한 결과를 얻을 수 있습니다.

-도움주신 무무님 감사합니다.

docs 대로라면 1tuple이라 생각했는데 요소는 1tuple이 아니라

Connection idle timeout 이다

NLB의 Connection idle timeout 은 TCP 350 초 UDP 120초다.

- UDP는 태우님이 물어보셔서 추가로 알아봤다.

Elastic Load Balancing sets the idle timeout value for TCP flows to 350 seconds. You cannot modify this value. Clients or targets can use TCP keepalive packets to reset the idle timeout.

Connection idle timeoutElastic Load Balancing sets the idle timeout value for UDP flows to 120 seconds.

그래서 동작은 이렇다.

sticky session 을 켜고 연결이 지속되는 동안은 무조건 같은 target으로 연결되고 마지막 연결부터 350초가 지나고 연결하면 대상/클라이언트 모두 TCP RST 응답을 받아서 sticky session 의 연결이 해제되고 다른 target과 연결되게 되고 다시 sticky로 동작하는거다.

최근에 질문을 받아서 다시한번 정리해봤다.

읽어주셔서 감사하다!

블로깅이 좀 시들해졌다..

AWS Devops pro 시험 준비를 시작하며 쫒기는 느낌이 들면서 다른 모든것에 소홀했다.

생소한것을 배우는건 즐거운 일이지만 거기에 목적이 들어가고 겹쳐지면 초초해진다.

이번엔 내가 페이스를 놓쳤다.

급해지기만했다.

블로깅을 손에서 놓으니까 뭔가 루즈해지는게 치열하지 않았다.

그래서 에드센스를 추가하고 동기를 얻어보려 했는데..

생각보다 애매했다..ㅋㅋㅋ

일단 유지해보고 반응을 봐야겠다.

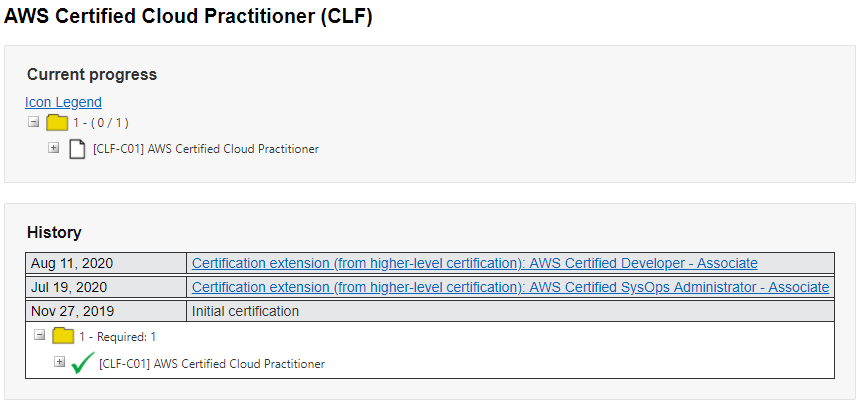

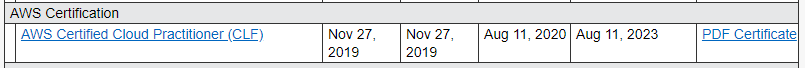

Certmetrics 를 보다보니 이상한게 보였다.

CLF 의 상태가..이상하다

Recertified 상태인것이다. 뭐지 하고 궁금해서 눌러봤다.

CLF를 취득후에 Associate를 취득하면 같이 갱신된다. 그래서 지금 Practitioner 의 만료일자는

자동 연장되어 2023년 8월 23일이다.

결론을 말하자면 CLF를 취득후에 갱신해야 한다면 Associate 자격증을 취득하자.